Lies diesen Artikel und viele weitere mit einem kostenlosen, einwöchigen Testzugang.

Mit Access 2007 hat Microsoft einige Features eingeführt, die auf die sichere Ausführung von Access-Anwendungen abzielen. Sichere Ausführung bedeutet dabei, dass eine Access-Datenbank, die Sie etwa aus dem Internet heruntergeladen oder per E-Mail erhalten haben, nicht einfach gestartet werden kann. Der Benutzer muss, um eine solche Datenbankanwendung mit Access zu öffnen, erst noch selbst tätig werden.

Sicher ist sicher

Wenn Sie nicht aufpassen und unbedacht eine Access-Datenbank ausführen, können Sie großen Schaden anrichten. Anwendungen können nämlich auf verschiedenen Ebenen Anweisungen ausführen, mit denen Dateien gelöscht, Daten verändert oder das System infiltriert werden kann – zum Beispiel die Folgenden:

- VBA-Code

- Makros

- ActiveX-Steuerelemente

- SQL-Code

- Aktionsabfragen

- Ausdrücke in Abfragen, Formularen, Berichten oder Steuerelementen

Um zu verhindern, dass der Aufruf oder der Einsatz eines der genannten Elemente keinen Schaden auf Ihrem System anrichten kann, hat Microsoft einige Sicherheitsfeatures in Access installiert.

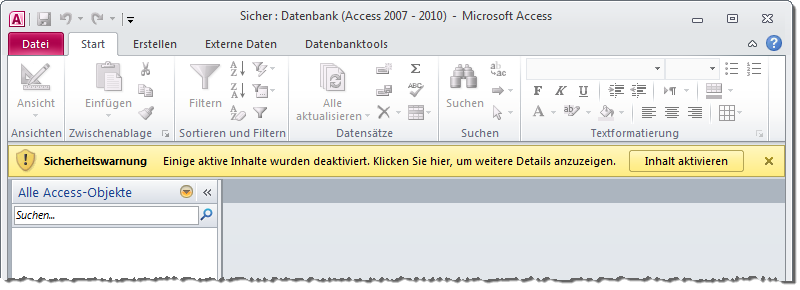

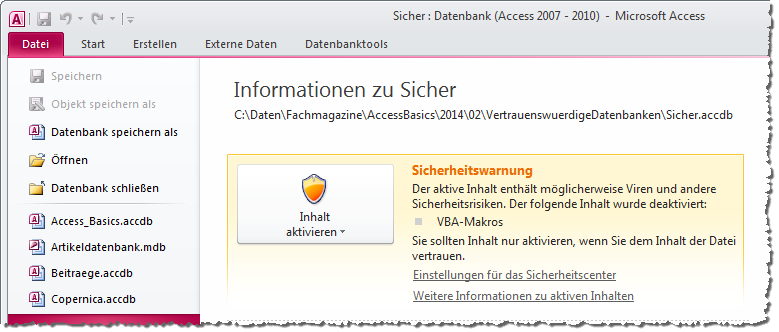

So erscheint beispielsweise, wenn Sie eine frisch heruntergeladene oder erstellte Datenbank mit Access öffnen, der gelbe Balken aus Bild 1 direkt unter dem Access-Ribbon und weist darauf hin, dass einige aktive Inhalte der geöffneten Datenbank deaktiviert wurden. Klicken Sie hier auf den Text in der Mitte, erscheinen etwa unter Access 2010 weitere Informationen (siehe Bild 2).

Bild 1: Hinweis auf eine nicht als vertrauenswürdig eingestufte Datenbankdatei

Bild 2: Details zur Sicherheitswarnung

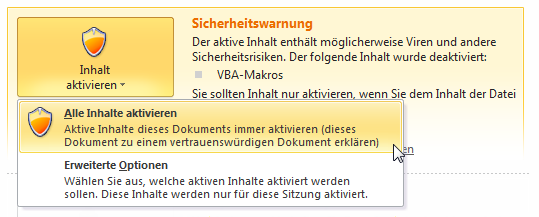

Diese besagen, dass zum Beispiel VBA-Code deaktiviert wurde (dass die Datenbank soeben erst erstellt wurde und gar keinen VBA-Code enthält, ignoriert der Mechanismus). Wenn Sie hier auf die Schaltfläche Inhalt aktivieren klicken, erhalten Sie wie in Bild 3 die folgenden Möglichkeiten:

Bild 3: Aktivieren aller Inhalte

- Alle Inhalte aktivieren: Damit fügen Sie die Anwendung der Liste der vertrauenswürdigen Dateien hinzu – mehr dazu weiter unten.

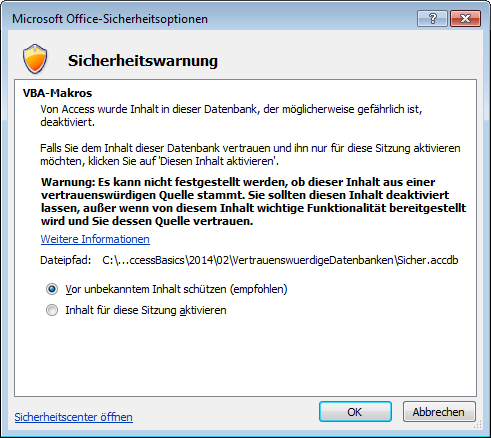

- Erweiterte Optionen: öffnet den Dialog aus Bild 4. Damit können Sie die Anwendung für eine Sitzung „entsichern“. Beim nächsten öffnen erscheint erneut der gelbe Balken mit der Sicherheitswarnung.

Bild 4: Aktivieren der Datenbank für eine Sitzung

Wenn Sie den Dialog Microsoft Office-Sicherheitsoptionen mit der Option Vor unbekanntem Inhalt schützen (empfohlen) schließen, können Sie in dieser Sitzung keinen VBA-Code in dieser Anwendung ausführen.

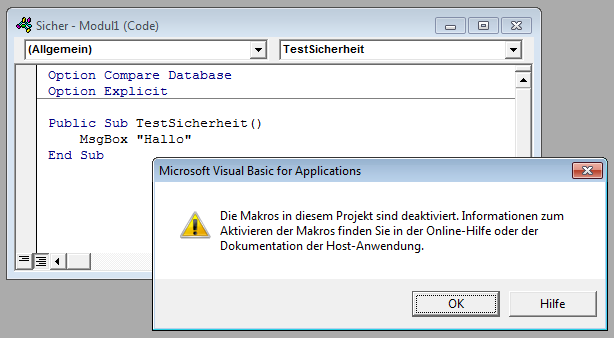

Dies lässt sich leicht prüfen. Erstellen Sie in einer jungfräulichen (und somit nicht als vertrauenswürdig eingestuften) Datenbank ein VBA-Standardmodul und fügen Sie dieser eine einfache Prozedur hinzu. Wenn Sie diese nun ausführen, erhalten Sie die Meldung aus Bild 5. Das bedeutet, dass Sie die Datenbank auf irgendeine Weise zumindest übergangsweise für die Dauer einer Sitzung als vertrauenswürdig einstufen müssen.

Ende des frei verfügbaren Teil. Wenn Du mehr lesen möchtest, hole Dir ...

Testzugang

eine Woche kostenlosen Zugriff auf diesen und mehr als 1.000 weitere Artikel

diesen und alle anderen Artikel mit dem Jahresabo

![Access [basics]](https://access-basics.de/wp-content/uploads/2021/02/logo400.png)